Z tego artykułu dowiesz się:

- Jakie są aspekty cyberbezpiecznego routera

- Do czego służą routery GSM

- Jaką wybrać kartę SIM

- Jak połączyć routery GSM w sieci

Do czego służą routery GSM?

Router GSM to urządzenia, które służą do „routowania" czyli „kierowania" ruchem na sieci, tzn potrafią przekierowywać ruch sieciowy pomiędzy różnymi podsieciami oraz różnymi interfejsami LAN, GSM, Wi-Fi. Na pokładzie takiego urządzenia znajduje się modem GSM, który jest jednym z interfejsów sieciowych, stąd też często potocznie tak jest nazywany.

Ze względu na dużą elastyczność urządzeń, nie sposób wymienić wszystkich scenariuszy użycia, dlatego skupię się na najczęściej wykorzystywanych funkcjach:

- zdalny dostęp do maszyn, instalacji, obiektów oddalonych,

- zdalne programowanie sterowników PLC, paneli HMI,

- zdalny Modbus Gateway, konwersja Modbus TCP na RTU (RS-232 i RS-485),

- połączenie oddalonych obiektów (np. przepompowni) z centralą sterującą,

- dostęp do Internetu np. dla terminali płatniczych lub urządzeń wysyłających wiadomości e-mail,

- wysyłanie wiadomości alarmowych bezpośrednio z routera,

- tworzenie punktów dostępu do Internetu z wykorzystaniem Wi-Fi.

Należy również pamiętać, że router może pełnić kilka funkcji jednocześnie dlatego możemy ograniczyć ilość urządzeń na obiekcie, np. możemy wykorzystać router jako konwerter Modbusa TCP na RTU zarówno na RS485, jak i RS232.

Uchroń router GSM przed cyberatakiem

Chyba każdy z nas jest świadomy zagrożeń, jakie czyhają na nas w Internecie. Niestety w przypadku routerów przemysłowych nie jest inaczej, dla hackerów urządzenia GSM są również łakomym kąskiem, nie tylko po to, aby przejąć kontrolę nad maszyną czy nawet całym obiektem, ale także ze względu na możliwość wysyłania wiadomości SMS typu premium lub wręcz wykorzystywania ich w wyłudzeniach czy przestępstwach.

5 aspektów cyberbezpiecznego routera GSM:

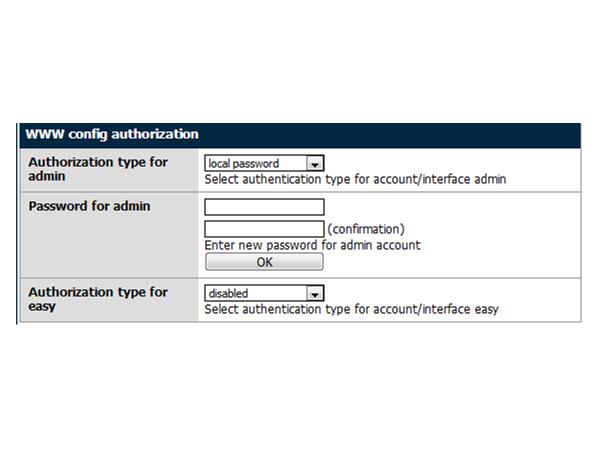

1. Zmień fabryczne hasło – brzmi banalnie jednak wiele osób zapomina o tym podstawowym punkcie. Przy ustawianiu nowego hasła należy także pamiętać o tym, aby było ono odpowiednio skomplikowane. Nie należy używać haseł tzw. słownikowych czyli np. AlaMaKota – lepiej AmK3KmA (Ala ma Kota 3 (bo zdanie ma 3 wyrazy) Kot ma Alę).

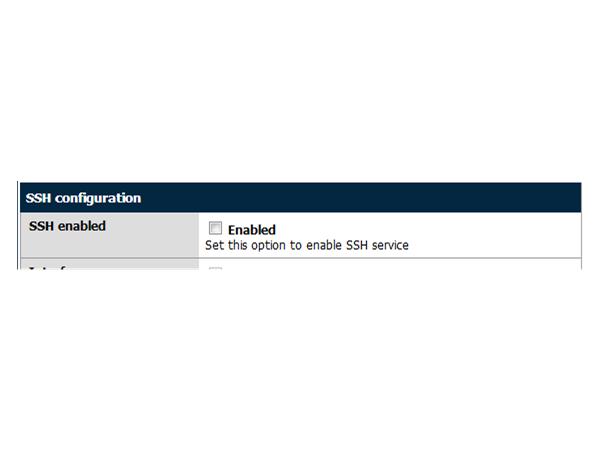

2. Wyłącz dostęp do urządzenia przez SSH

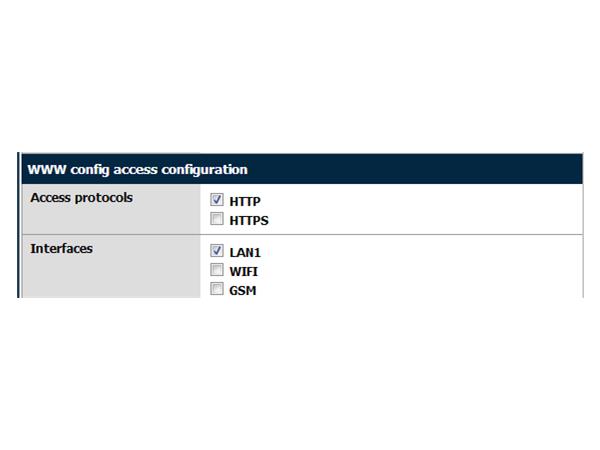

3. Wyłącz niepotrzebne opcje dostępu do routera – w szczególności dostęp do konfiguracji urządzenia przez GSM, aby nikt niepowołany nie mógł przekonfigurować urządzenia zdalnie (jeśli chcemy konfigurować zdalnie router, warto wykorzystać do tego celu jedno z połączeń VPN).

4. Używaj tylko zabezpieczonych połączeń typu VPN, zamiast stosować zwyczajne przekierowanie portu. Wymaga to nieco więcej pracy podczas tworzenia połączeń, ale zapewnia o wiele większe bezpieczeństwo. Do dyspozycji jest Open VPN lub IPsec.

5. Zablokuj u operatora możliwość wysyłania wiadomości typu premium lub gdy nie korzystasz z opcji wysyłania SMS, całkowicie zablokuj możliwość wysyłania tych wiadomości.

Jaką wybrać kartę SIM do routera GSM? - czytaj na www.astor.com.pl/poradnikautomatyka

Jak połączyć routery GSM w sieci?

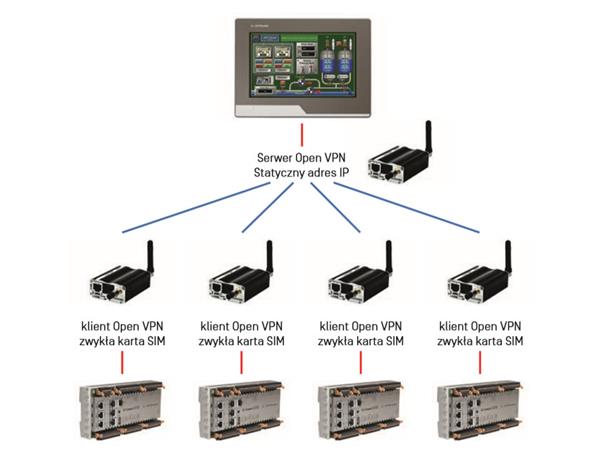

Na rysunku 1 przedstawiono schemat połączenia urządzeń oddalonych np. przepompowni z centralą. Ten typ połączenia oprócz ograniczenia kosztów, zapewnia bezpieczeństwo komunikacji, ponieważ zastosowano tutaj OPEN VPN, czyli połączenie szyfrowane.

Rysunek 1. Schemat zabezpieczonej komunikacji GSM

W przypadku urządzenia działającego jako serwer, router może także korzystać z dostępu do Internetu dostarczanego w sieci LAN, ze statycznym publicznym adresem IP od zewnętrznego operatora.

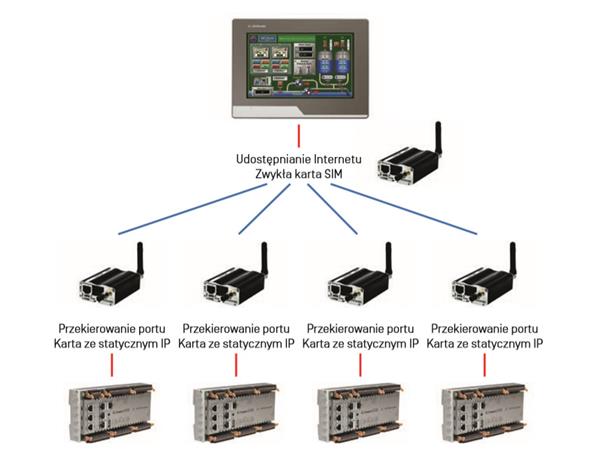

Drugi sposób połączenia (rys. 2) jest prostszy w konfiguracji, jednak nie jest ono w żaden sposób zabezpieczone, dodatkowo zamiast użycia jednego statycznego adresu IP użyto cztery, co znacznie podniesie koszty eksploatacji systemu. Nie jest to zalecany sposób połączenia ze względu na wysoką podatność na ataki.

Rysunek 2. Schemat niezabezpieczonej komunikacji GSM

Przedstawione w artykule routery Astraada GSM, to nie tylko nowa mniejsza obudowa, ale także więcej RAMu i szybszy procesor na pokładzie oraz rozszerzona strefa temperatur pracy urządzenia, która pozwoli używać urządzeń w nieogrzewanych szafach oraz rozdzielniach. W tej serii pojawią się routery GSM o oznaczeniach AS30GSM31XP oraz AS...

- Autor:

- Jacek Dziedzic

- Źródło:

- www.astor.com.pl/poradnikautomatyka

- Dodał:

- ASTOR Sp. z o.o.

Czytaj także

-

Obsługa przemysłowych routerów i modemów GSM odc. 2: Jak zwiększyć...

Zobacz pełną wersję artykułu na Poradniku Automatyka >> Obsługa przemysłowych routerów i modemów GSM 1. Co to jest router przemysłowy...

-

Kluczowa rola wycinarek laserowych w obróbce metali

Wycinarki laserowe zrewolucjonizowały przemysł obróbki metali, oferując niezwykłą precyzję i efektywność. Dowiedz się, dlaczego są one...

-

-

-

-

-

-